Ricezione E-mail dubbie

Evitate gli allegati di email di dubbia provenienza. Se avete qualche dubbio che la mail ricevuta sia effettivamente stata inviata dalla persona giusta, se potete farlo, scrivete con una nuova mail al mittente o se potete chiamatelo per accertarvi dell’invio.

Fate sempre attenzione a tutte le mail, anche quelle provenienti da mittenti conosciuti, in quanto potrebbero essere stati hackerati con una modalità di falsificazione nota come “spoofing”.

Attenzione ai file con estensione

Attivate l’opzione “Mostra estensioni nomi file” nelle impostazioni di Windows: i file più pericolosi hanno l’estensione .exe, .zip, js, jar, scr, ecc.Con questa opzione abilitata riusciremo a vedere la reale estensione del file.

Logicamente se alla mail sono allegati documenti che presentano queste estensioni fate attenzione!

Bloccare la riproduzione automatica dei file

Non permettete la riproduzione automatica di chiavette USB, CD/DVD e altri supporti esterni ed evitate di collegare questi oggetti nel nostro computer se non siete certi della provenienza. Questa modalità di attacco si chiama “Baiting”: consiste nell’utilizzare un’esca (da qui la definizione) per una persona in grado di accedere ad un determinato sistema informatico (l’equivalente di un cavallo di Troia).

Può capitare nel caso in cui il supporto hardware venga lasciato in qualche luogo incustodito e venga utilizzato come vettore per il ransomware.

Certo è una possibilità remota, ma può essere eseguita intenzionalmente soprattutto in quelle organizzazioni che possono custodire dati sensibili, brevetti o latro tipo di file.

Esecuzione delle Macro

Disabilitare l’esecuzione di macro (qui puoi trovare indicazioni su come fare) da parte di componenti Office (Word, Excel, PowerPoint).

Una Macro consiste in una serie di comandi che possono essere utilizzati per automatizzare alcune operazioni.

Una macro malevola potrebbe essere contenuta in un allegato in formato Office ed attivarsi automaticamente a seguito di un nostro clic. Questo è sicuramente un ottimo consiglio per prevenire un attacco ransomware.

Evitare accessi con profili da amministratore

Può capitare di dover eccedere a sistemi e di amministrazione da supporti hardware non di proprietà e dei quali non si conosce l’effettivo livello di protezione.

Utilizzare, quando possibile e nei casi sopra citati, account senza diritti da amministratore. se viene violato un account con privilegi ed accessi di amministratore, l’attaccante potrà utilizzare gli stessi privilegi per compiere azioni che potrebbero portare a maggiori danni essendo libero di muoversi nella rete facilmente e senza limitazioni.

Aggiornamento costante dei browser

Spesso un attacco ransomware può arrivare direttamente dalla più comune delle azioni: navigare in rete.

Aggiornare sempre i sistemi operativi ed i browser. In generale è buona regola installare sempre e subito le “patch” (gli aggiornamenti) di sicurezza che ci vengono proposti dai produttori dei software che abbiamo installati.

Installare servizi Antispam efficaci ed evoluti. Non vi garantiamo che riescano a bloccare tutte le mail con intenzioni malevoli a una buona percentuale che si aggira intorno al 95% è sicuramente un ottimo risultato. (link interno).

Monitorare anomalie di traffico

Implementare soluzioni di tipo “User Behavior Analytics” (UBA) sulla rete aziendale che consentono di monitorare anomalie di traffico nella rete aziendale. Questi strumenti sono oggi la forma di protezione più avanzata contro i ransomware, infatti è noto che essi si manifestano attraverso comportamenti tipici tra cio accesso, scrittura nelle cartelle di sistema, collegamento a server esterni per il download dei file di criptazione e così via. I sistemi sora citati prendono in esame il comportamento di ogni computer dell’azienda e sono in grado di capire e fermare comportamenti anomali nella rete o su una specifica macchina. Nel momento in cui vengono rilevati tali comportamenti anomali la macchina in questione viene bloccata e isolata.

Plug-in aggiornati

Assicurarsi che i plugin che si utilizzano siano sempre aggiornati. Tra questi Java, Flash Player, Quick Time e altri. E noto che il mancato aggiornamento di plugin che si utilizzano frequentemente rende la vostra macchina più vulnerabile a possibili attacchi in quanto rappresentano di per se una vera e propria porta aperta.

Uso di Sandboxing

Implementare l’uso di Sandboxing: questi strumenti sono in genere presenti nei sistemi UBA appena citati che consentono di analizzare in un ambiente o macchina precedentemente isolato i file sospetti presenti.

Cliccare su risorse sconosciute

Ponete sempre la massima attenzione nel navigare e non abbiate fretta di cliccare quando la risorsa che cercate non si apre subito. Come ho già spiegato, i ransomware ci possono colpire non solo attraverso il phishing, ma anche visitando siti che sia stati “infettati” utilizzando un metodo denominato “drive-by download”.

Eseguire costantemente copie di BackUp

Regola ultima ma fondamentale. Backup dei propri dati. Se nonostante tutte le precauzioni prese un ransomware riesce a colpirci, l’unica salvezza è aver i propri dati salvati in un altro luogo. E’ importante che il backup venga fatto spesso e archiviato in luogo “distante” dalla macchina sulla quale operiamo e spesso ancora migliore cosa al di fuori della nostra rete.

E’ questo il caso dei servizi legati ai temi quali il backup, disster recovery e business continuity.

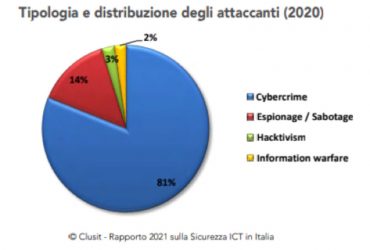

Cybersecurity, gli ultimi studi sulla criminalità informatica

Cybersecurity, gli ultimi studi sulla criminalità informatica

Comments (0)